Северокорейская хакерская группа Kimsuky использовала новое вредоносное ПО под названием Durian в серии целенаправленных атак как минимум на две криптовалютные компании, сообщается в отчете об угрозах от компании по кибербезопасности Kaspersky.

Это было сделано посредством «постоянной» атаки с использованием законного защитного программного обеспечения, используемого исключительно криптофирмами в Южной Корее.

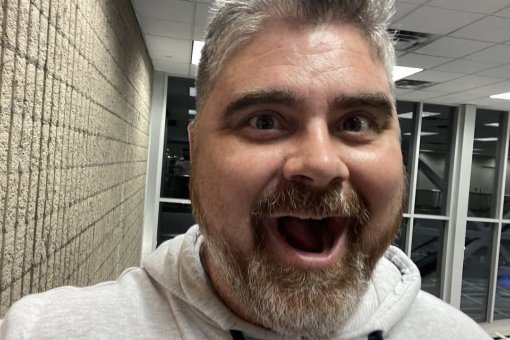

Источник: Kaspersky.

Ранее неизвестное вредоносное ПО Durian действует как установщик, который развертывает непрерывный поток вредоносного ПО, включая бэкдор, известный как AppleSeed, специальный прокси-инструмент, известный как LazyLoad, и другие законные инструменты, такие как Chrome Remote Desktop.

«Durian может похвастаться комплексной функциональностью бэкдора, позволяющей выполнять доставленные команды, дополнительную загрузку файлов и их эксфильтрацию», — сообщает Kaspersky.

Кроме того, Kaspersky отметил, что LazyLoad также использовалась Andariel, подгруппой в составе северокорейского хакерского консорциума Lazarus Group, что позволяет предположить «незначительную» связь между Kimsuky и более известной хакерской группой.

Впервые появившись в 2009 году, Lazarus зарекомендовала себя как одна из самых известных групп криптохакеров.

29 апреля независимый эксперт по блокчейну ZachXBT сообщил, что в период с 2020 по 2023 год группа Lazarus успешно отмыла незаконные криптовалюты на сумму более 200 миллионов долларов США.

Группу Lazarus обвиняют в краже криптовалютных активов на сумму более 3 миллиардов долларов за шесть лет, предшествовавших 2023 году.

Lazarus приписывают кражу более 17% — чуть более 309 миллионов долларов — от общей суммы средств, похищенных в 2023 году. Согласно отчету Immunefi от 28 декабря, в течение 2023 года в результате хакерских атак и эксплойтов было потеряно криптовалют на сумму более 1,8 миллиарда долларов.

"

"