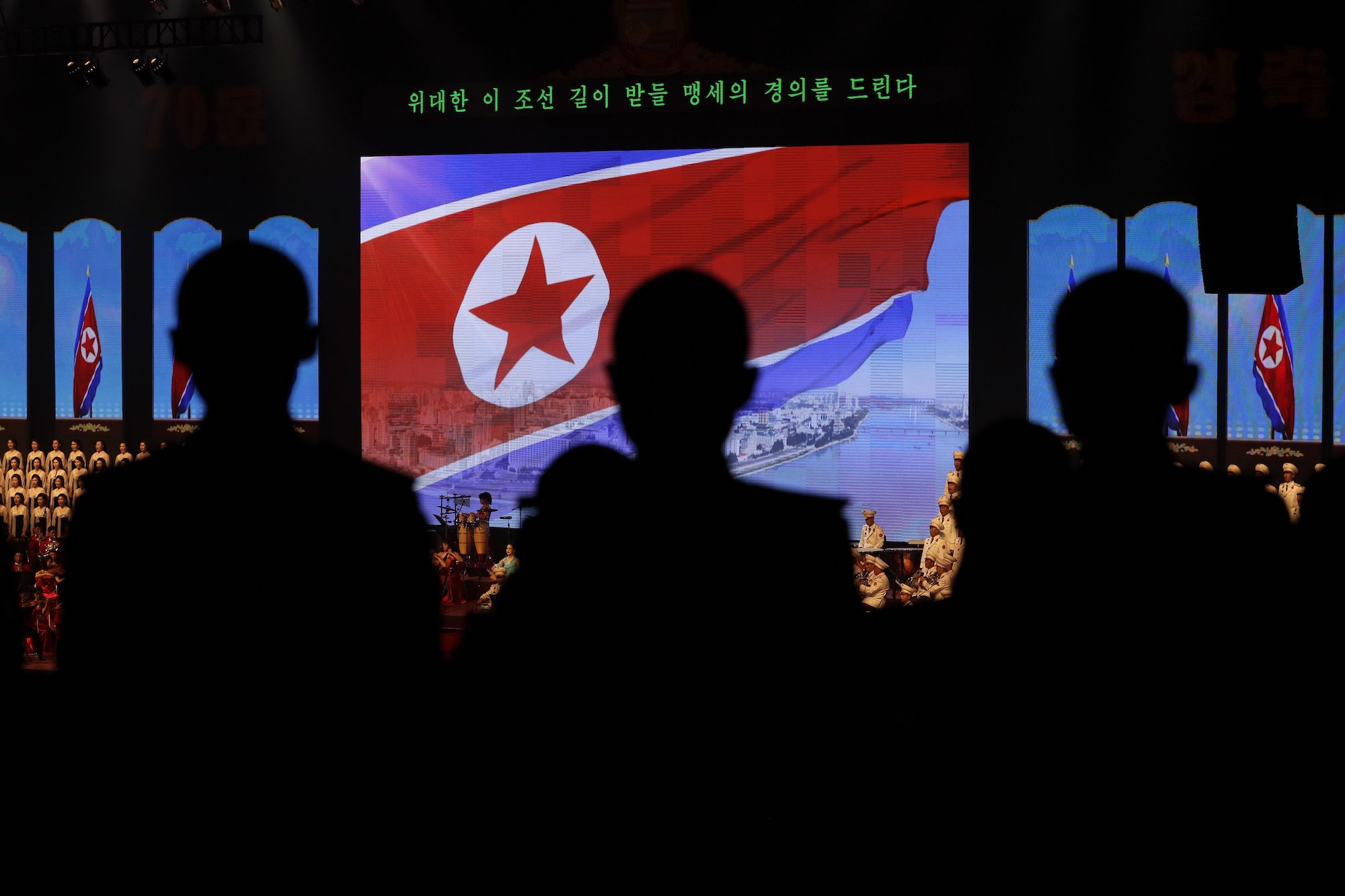

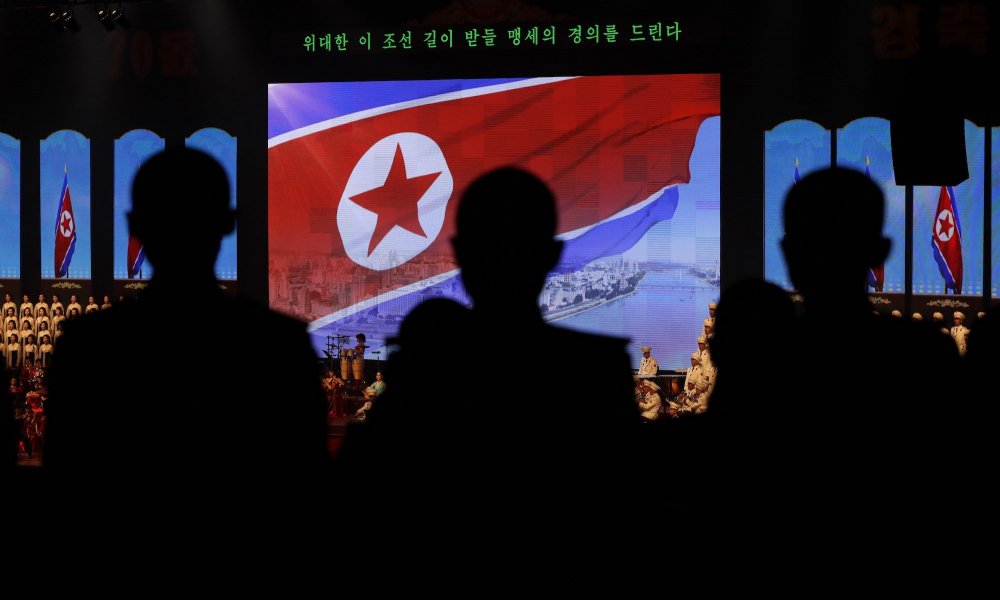

Подгруппа связанной с Северной Кореей хакерской организации Lazarus создала три подставные компании, две в Соединенных Штатах, для доставки вредоносного ПО ничего не подозревающим пользователям.

Три подставные консалтинговые компании по криптовалютам — BlockNovas, Angeloper Agency и SoftGlide — используются северокорейской хакерской группой Contagious Interview для распространения вредоносного ПО через поддельные собеседования, сообщили аналитики угроз Silent Push в отчете от 24 апреля.

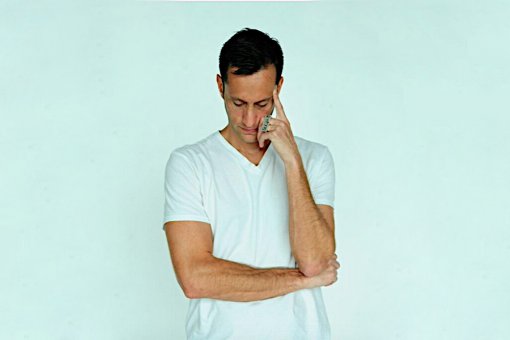

Старший аналитик угроз Silent Push Зак Эдвардс сказал в заявлении от 24 апреля для X, что две подставные компании зарегистрированы как законные предприятия в США.

«Эти веб-сайты и огромная сеть учетных записей на веб-сайтах по найму/рекрутингу используются для обмана людей, чтобы заставлять их подавать заявления о приеме на работу», — сказал он.

«Во время процесса подачи заявления на работу отображается сообщение об ошибке, когда кто-то пытается записать вводное видео. Решение — простой трюк с копированием и вставкой, который приводит к вредоносному ПО, если ничего не подозревающий разработчик завершает процесс», — пояснил эксперт.

Во время фиктивного собеседования на работу отображается сообщение об ошибке, требующее от пользователя щелкнуть, скопировать и вставить, чтобы исправить его, что приводит к заражению вредоносным ПО. Источник: Зак Эдвардс.

Согласно Silent Push, используются три штамма вредоносного ПО — BeaverTail, InvisibleFerret и Otter Cookie.

BeaverTail — это вредоносное ПО, в первую очередь предназначенное для кражи информации и загрузки дальнейших этапов вредоносного ПО. OtterCookie и InvisibleFerret в основном нацелены на конфиденциальную информацию, включая ключи криптокошелька и данные буфера обмена.

Аналитики Silent Push заявили в отчете, что хакеры используют списки вакансий GitHub и веб-сайты фрилансеров для поиска жертв, среди прочего.

ИИ используется для создания поддельных сотрудников

В этой уловке хакеры также используют сгенерированные ИИ изображения для создания профилей сотрудников трех подставных криптокомпаний или крадут изображения реальных людей.

«В этой сети используется множество поддельных сотрудников и украденных изображений реальных людей. Мы задокументировали некоторые из очевидных подделок и украденных изображений, но очень важно понимать, что попытки выдать себя за другое лицо в этой кампании отличаются», — сказал Эдвардс.

«В одном из примеров злоумышленники взяли настоящую фотографию реального человека, а затем, по-видимому, пропустили ее через инструмент модификации изображений ИИ, чтобы создать слегка отличающуюся версию того же изображения».

Эта вредоносная кампания продолжается с 2024 года. Эдвардс говорит, что есть известные публичные жертвы.

Silent Push выявил двух разработчиков, на которых нацелена кампания; как сообщается, у одного из них был взломан кошелек MetaMask.

С тех пор ФБР закрыло по крайней мере одну из компаний.

«Федеральное бюро расследований (ФБР) конфисковало домен Blocknovas, но Softglide все еще работает, как и часть их другой инфраструктуры», — сказал Эдвардс.

Источник: Зак Эдвардс.

По крайней мере три основателя криптовалют сообщили в марте, что они сорвали попытку предполагаемых северокорейских хакеров украсть конфиденциальные данные с помощью поддельных звонков Zoom.

Такие группы, как Lazarus Group, являются главными подозреваемыми в некоторых из крупнейших киберкраж в Web3, включая взлом криптобиржи Bybit на 1,4 миллиарда долларов и взлом сети Ronin на 600 миллионов долларов.

"

"