Крипто-мошенники снова не замышляют ничего хорошего, и их последним оружием, похоже, являются вредоносные ссылки на веб-страницу, которая выглядит и ощущается почти так же, как платформа видеоконференций Zoom, но при этом предлагает пользователям установить вредоносное ПО при нажатии.

22 июля сборщик невзаимозаменяемых токенов и инженер по кибербезопасности «NFT_Dreww» предупредил пользователей X о новом «чрезвычайно изощренном» крипто-мошенничестве, включающем поддельные ссылки для Zoom.

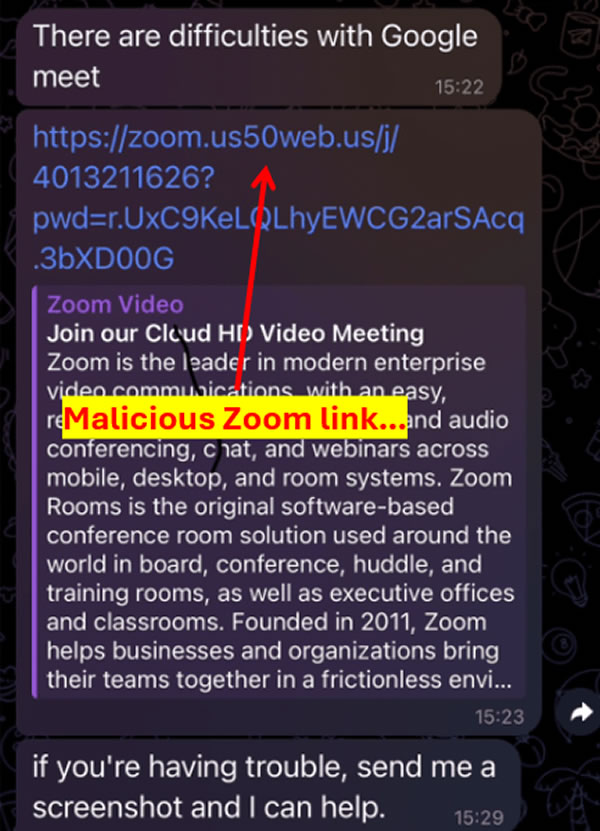

Вредоносная ссылка на поддельный Zoom. Источник: NFT_Dreww.

Дрю сказал, что мошенники уже украли криптовалюту на сумму 300 000 долларов.

Как работает мошенничество

Дрю объяснил, что как и во многих других случаях мошенничества в области социальной инженерии, мошенники обычно нацелены на невзаимозаменяемые токены (держатели NFT или крипто-китов), спрашивая, будут ли они заинтересованы в лицензировании своей интеллектуальной собственности, приглашая их в Twitter Spaces или предлагая им присоединиться к команде нового проекта.

Мошенники будут настаивать на использовании Zoom и торопить жертву присоединиться к текущей встрече, используя труднозаметную вредоносную ссылку.

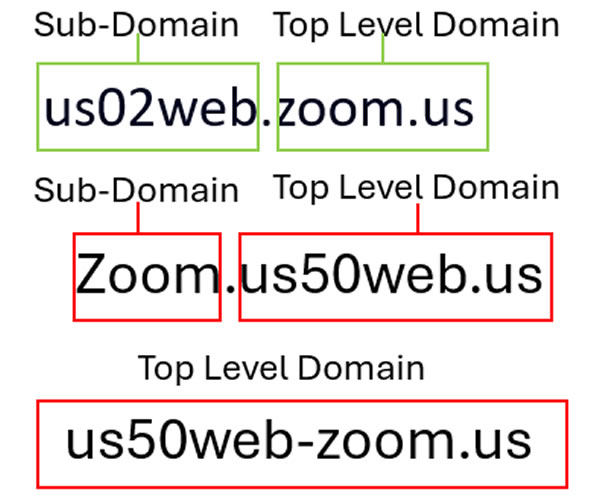

Сравнение вредоносных доменов с подлинным. Источник: NFT_Dreww

«На это очень легко попасться… Я сомневаюсь, что 80% людей проверяют каждый символ в отправленной ссылке, особенно в ссылке Zoom», — сказал Дрю.

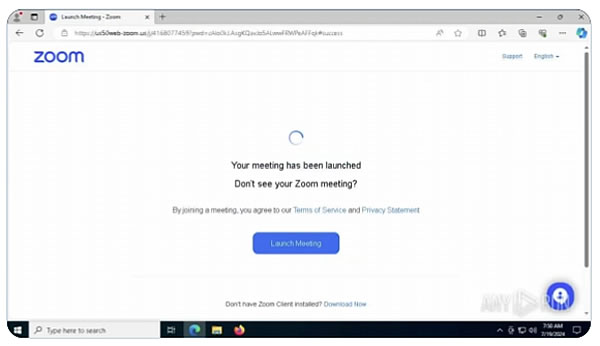

После перехода по ссылке пользователь увидит «зависшую» страницу с бесконечным экраном загрузки. Затем на странице пользователю будет предложено загрузить и установить ZoomInstallerFull.exe, который на самом деле является вредоносным ПО.

Скриншот устанавливаемого вредоносного ПО. Источник: Any.run

После установки страница перенаправится обратно на официальную платформу Zoom, заставляя пользователя поверить, что она работает, но к тому времени вредоносное ПО уже проникло на целевой компьютер и украло данные и добычу, объяснил Дрю.

По словам технолога Cipher0091, которого Дрю также упоминает в серии твитов, при первом запуске вредоносного ПО оно добавляет себя в список исключений Защитника Windows, чтобы антивирусные системы не могли его заблокировать.

«Затем оно начинает выполнять и извлекать всю вашу информацию, в то время как программное обеспечение отвлекает вас «вращающейся страницей загрузки» и вы проходите процесс принятия соглашений, условий и т.д.», — объяснил Дрю.

Он добавил, что мошенники будут продолжать менять доменные имена, чтобы их не пометили, и на данный момент это их пятый домен в этом мошенничестве.

Крипто-мошенничество с использованием социальной инженерии не является чем-то новым, но оно продолжает развиваться. Несколько членов криптосообщества сообщили на этой неделе о получении вредоносных электронных писем от мошенников, выдающих себя за других влиятельных лиц и руководителей криптовалют.

Электронное письмо содержит вложение, которое, при запуске, скорее всего, установит вредоносное ПО для кражи криптовалют.

"

"