Вредоносная программа «Atomic MacOS» или «AMOS» теперь имеет новую возможность, которая позволяет ей клонировать приложения-кошельки и красть криптовалюту у пользователей.

Согласно отчету компании по кибербезопасности Moonlock Lab от 5 августа, программа переживает возрождение: компания заметила, что ее рекламируют через Google AdSense. В рекламных объявлениях AMOS маскировался под популярные программы для MacOS, в том числе приложение для совместного использования экрана Loom, инструмент для разработки пользовательского интерфейса Figma, VPN Tunnelblick и приложение для обмена мгновенными сообщениями Callzy. Ни один из разработчиков этих приложений не санкционировал создание поддельных версий вредоносного ПО AMOS.

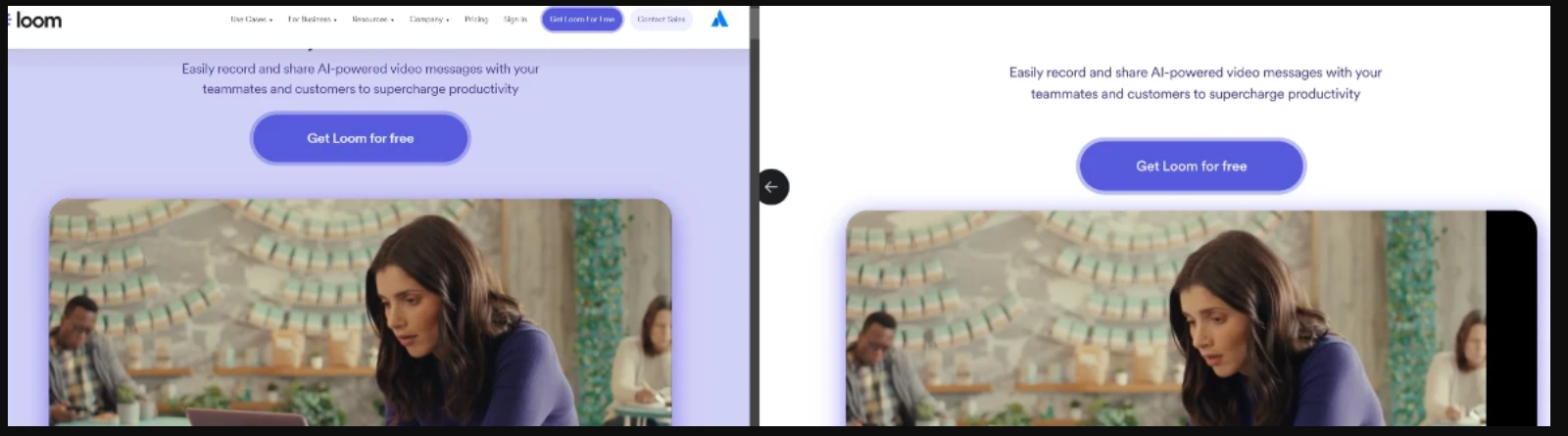

Исследователи Moonlock обнаружили вредоносное ПО, когда наткнулись на версию, выдававшую себя за Loom. Когда они нажимали на рекламу, они перенаправлялись на сайт Smokecoffeeshop.com, который затем снова перенаправлял их на поддельную версию веб-сайта Loom.

Поддельная версия выглядела точно так же, как настоящая. Однако когда пользователь нажимал кнопку «Получить Loom бесплатно», вместо загрузки программы Legitimate Loom он загружал «сложную версию стилера AMOS».

Сравнение реальной (слева) и поддельной (справа) версии сайта Loom. Источник: Moonlock Lab.

Сравнение реальной (слева) и поддельной (справа) версии сайта Loom. Источник: Moonlock Lab.

AMOS – не новая программа. Фирма по кибербезопасности Cyble сообщила о ее существовании еще в апреле 2023 года. По данным Cyble, программа продавалась киберпреступникам в Telegram по подписке за 1000 долларов в месяц.

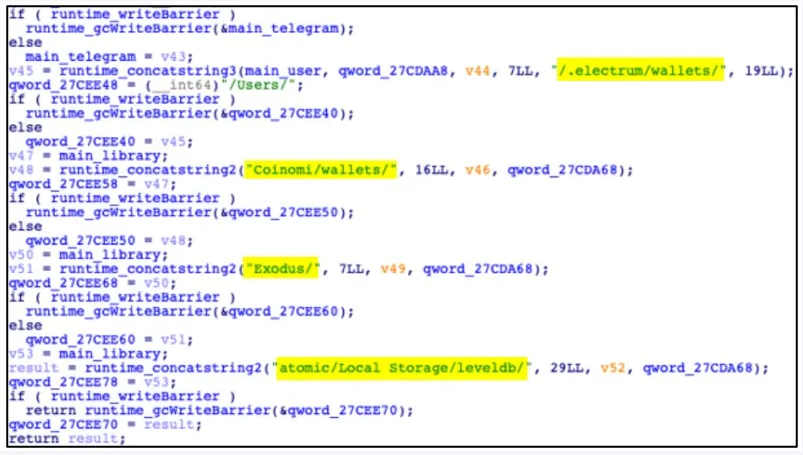

На тот момент AMOS мог работать с более чем 50 различными криптокошельками, включая Electrum, MetaMask, Coinbase, Binance, Exodus, Atomic, Coinomi и другие. Когда программа обнаруживала любой из этих кошельков на компьютере пользователя, она похищала данные кошелька, утверждает Cyble, подразумевая, что зашифрованный файл хранилища ключей пользователя, скорее всего, был перехвачен AMOS.

AMOS нацелен на криптокошельки. Источник: Cyble Research and Intelligence Labs.

Если файл хранилища ключей украден, злоумышленник может опустошить кошелек пользователя, особенно если жертва использовала слабый пароль при первом создании учетной записи кошелька.

Moonlock заявила, что программное обеспечение, по-видимому, было обновлено, поскольку найдена версия, которая «обладает новыми возможностями». AMOS теперь может «заменить конкретное приложение криптокошелька клоном и легко уничтожить электронные кошельки жертв».

В частности, он может клонировать программное обеспечение Ledger Live, используемое владельцами аппаратных кошельков Ledger. Мунлок подчеркнул, что об этой возможности «никогда раньше не сообщалось в версии AMOS, и она представляет собой значительный шаг вперед» для вредоносной программы.

Устройства Ledger хранят свои закрытые ключи на аппаратных устройствах, вне досягаемости вредоносных программ, установленных на ПК, и пользователи должны подтверждать каждую транзакцию на устройстве. Это затрудняет кражу криптовалюты у пользователей Ledger вредоносным ПО. Однако злоумышленники при клонировании Ledger Live могут отобразить ложную информацию на экране пользователя, в результате чего он по ошибке отправит свою криптовалюту злоумышленнику.

В отчете отмечается, что еще большую тревогу, чем возможность клонировать Ledger Live, вызывает то, что будущие версии программного обеспечения могут иметь возможность клонировать другие приложения, включая такие программные кошельки, как MetaMask и Trust Wallet.

«Если эта новая версия AMOS сможет заменить Ledger Live поддельным вредоносным клоном, — предположил Мунлок, — она сможет сделать то же самое и с другими приложениями».

Программные кошельки отображают всю свою информацию непосредственно на мониторе ПК, что делает обманчивое отображение еще более опасным.

Мунлок утверждал, что отследил программное обеспечение до разработчика Crazy Evil, который рекламирует себя в Telegram. Группа якобы разместила объявление о наборе персонала, в котором говорилось о способности программного обеспечения AMOS клонировать Ledger Live.

Пользователи, использующие программное обеспечение криптокошелька на Mac, должны знать, что AMOS специально нацелен на таких людей, как они. Это вредоносное ПО обычно распространяется через рекламу Google AdSense, поэтому им следует быть предельно осторожными, решая, загружать ли программное обеспечение с веб-сайта, который они нашли через баннер или медийную рекламу. Может показаться, что это Loom, Callzy или другая популярная программа, но на самом деле это копия AMOS.

Если вы сомневаетесь в подлинности веб-сайта, введите название программы в поисковую систему и прокрутите вниз до органических результатов. Иногда это эффективный способ найти официальный сайт приложения, поскольку у мошенников обычно нет домена и права занимать первые места в органических результатах по названию приложения.

Google использует фильтры, пытаясь предотвратить рекламу вредоносных программ через свою программу, но они не эффективны на 100%.

Вредоносное ПО продолжает представлять серьезную угрозу для пользователей криптовалют. 16 августа компания Check Point Research, занимающаяся кибербезопасностью, обнаружила аналогичную программу-воровку, которая сливала криптовалюту с помощью метода, называемого «отсечением». 13 мая «Лаборатория Касперского» обнаружила вредоносное ПО под названием Durian, которое использовалось для атак на криптобиржи.

"

"